Naujas atakos tipas, pavadintas „ConsentFix v3“, buvo paplitęs įsilaužėlių forumuose kaip patobulinta technika, automatizuojanti atakas prieš „Microsoft Azure“.

Pirmąją „ConsentFix“ versiją „Push Security“ pristatė praėjusių metų gruodį kaip „ClickFix“ variantą, skirtą „OAuth“ sukčiavimo atakoms, kuri apgaudinėja aukas užbaigti teisėtą „Microsoft“ prisijungimo srautą per „Azure“ CLI.

Naudodamas socialinę inžineriją, užpuolikas apgavo aukas įklijuodamas vietinio prieglobos URL, kuriame yra OAuth prieigos kodas, kurį galima naudoti norint gauti prieigos raktus ir užgrobti paskyrą be slaptažodžių, nepaisant kelių veiksnių autentifikavimo (MFA).

„ConsentFix v2“ sukūrė tyrėjas Johnas Hammondas kaip patobulintą „Push“ originalo versiją, pakeitusią rankinį kopijavimą / įklijavimą vietinio prieglobos URL nuvilkimu, todėl sukčiavimo srautas tampa sklandesnis ir įtikinamesnis.

„ConsentFix v3“ išsaugo pagrindinę idėją piktnaudžiauti OAuth2 autorizacijos kodo srautu ir taikyti pirmosios šalies „Microsoft“ programoms, kurios yra iš anksto patikimos ir iš anksto sutiktos.

Tačiau tai pagerina automatizavimą ir mastelio keitimą.

ConsentFix v3 atakos srautas

Remiantis informacija, gauta iš įsilaužėlių forumų, kuriuose reklamuojama nauja technika, ataka pradedama tikrinant, ar tikslinėje aplinkoje yra Azure, tikrinant, ar nėra galiojančių nuomininko ID.

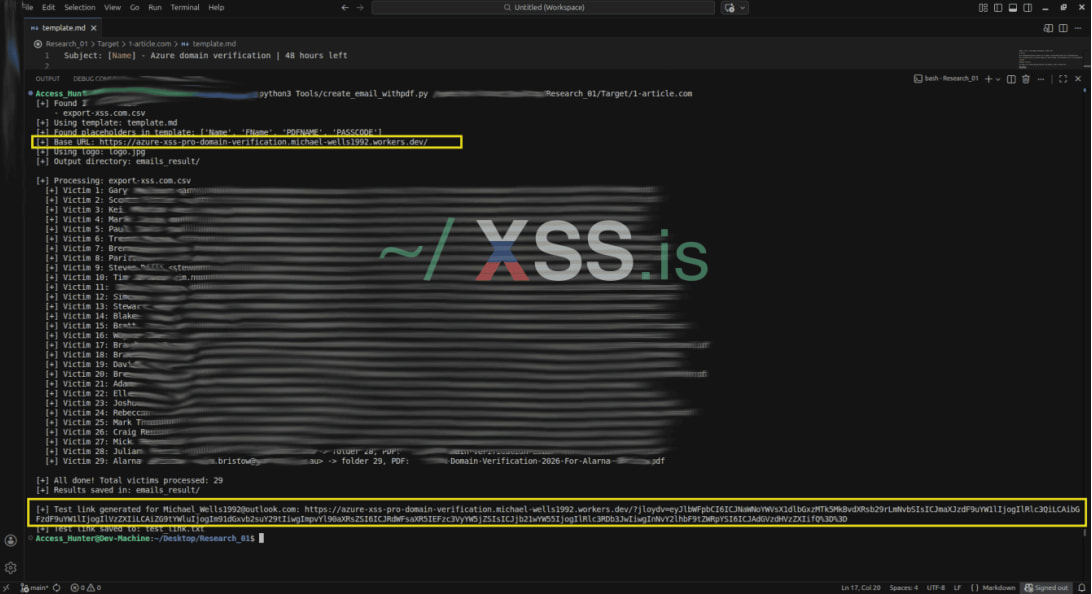

Po to renkama darbuotojų informacija, pvz., vardai, vaidmenys ir el. pašto adresai, kad būtų lengviau apsimetinėti.

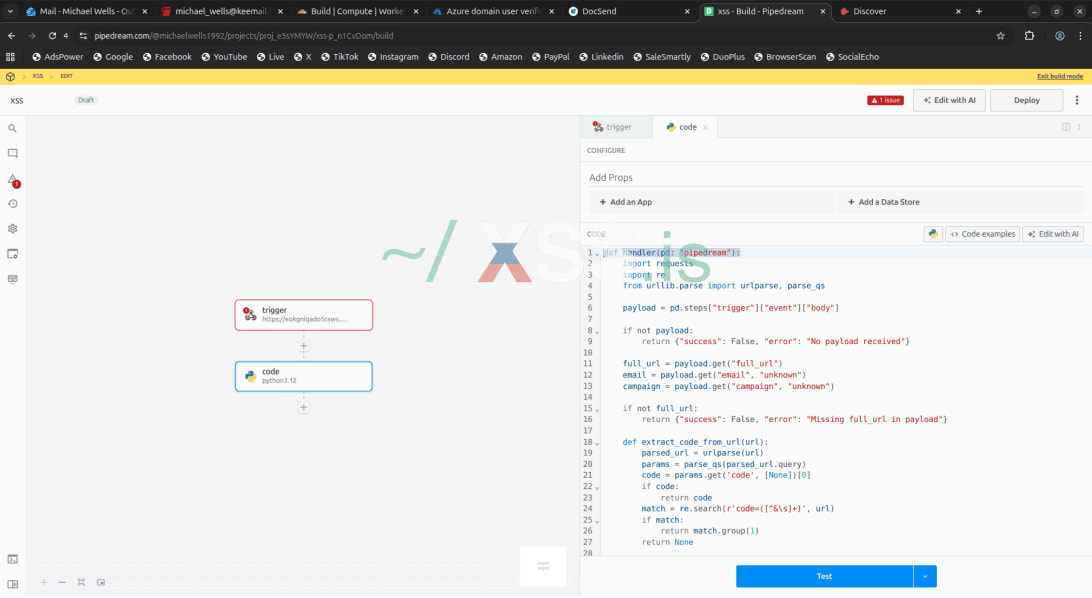

Tada užpuolikai sukuria kelias paskyras tokiose paslaugose kaip „Outlook“, „Tutanota“, „Cloudflare“, „DocSend“, „Hunter.io“ ir „Pipedream“, kad palaikytų sukčiavimo, prieglobos, duomenų rinkimo ir išfiltravimo operacijas.

„Push Security“ tyrėjai paaiškina, kad „Pipedream“, nemokama integracijos be serverio platforma, atlieka pagrindinį vaidmenį automatizuojant ataką ir atlieka tris svarbius vaidmenis:

- Ar „Webhook“ galinis taškas gauna aukos prieigos kodą

- Tai automatizavimo variklis, kuris iš karto pakeičia šį kodą į atnaujinimo prieigos raktą per „Microsoft“ API

- Tai yra centrinis kolektorius, kuris leidžia mums realiu laiku pasiekti užfiksuotus žetonus.

Šaltinis: Push Security

Kitame etape užpuolikas įdiegia „Cloudflare“ puslapiuose priglobtą sukčiavimo puslapį, kuris imituoja teisėtą „Microsoft“ / „Azure“ sąsają ir inicijuoja tikrą „OAuth“ srautą per „Microsoft“ prisijungimo galinį tašką.

Kai auka sąveikauja su puslapiu, ji nukreipiama į vietinio prieglobos URL, kuriame yra OAuth prieigos kodas, kurį apgaule įklijuoja arba nutemps atgal į sukčiavimo puslapį.

Tai įgalina duomenų išfiltravimo dujotiekį, kuriame puslapis siunčia užfiksuotą URL į Pipedream žiniatinklio kabliuką, o užpakalinės sistemos automatika iš karto pakeičia prieigos kodą į prieigos raktus.

Sukčiavimo el. laiškai gali būti labai suasmeninti, generuojami iš surinktų duomenų, juose gali būti kenkėjiškų nuorodų, įterptų į PDF, priglobtą „DocSend“, siekiant pagerinti patikimumą ir apeiti šlamšto filtravimą.

Šaltinis: Push Security

Panaudojimo etape gauti prieigos raktai importuojami į „Spectre Portal“, leidžiantį užpuolikui sąveikauti su pažeistomis „Microsoft“ aplinkomis ir pasiekti prieigos rakto leidžiamus išteklius, pvz., el. paštą, failus ir kitas su paskyra susietas paslaugas.

„Push Security“ pažymėjo, kad „ConsentFix v3“ testavimas buvo pagrįstas asmeninėmis „Microsoft“ paskyromis; dėl to sunku visapusiškai įvertinti poveikį, kuris, be kitų veiksnių, priklauso nuo leidimų, paslaugų ir nuomininko nustatymų.

Kalbant apie „ConsentFix“ rizikos mažinimą, Push pažymi, kad pastangos yra sudėtingos, nes pasitikėjimas pirmosios šalies programomis yra architektūrinis, o klientų ID šeima (FOCI), „Microsoft“ programos, kurios dalijasi leidimais ir atnaujina prieigos raktus, yra naudingos kitu atveju.

Tačiau administratoriai vis dar gali imtis veiksmų, pvz., taikyti prieigos raktų susiejimą patikimiems įrenginiams, nustatyti elgesio aptikimo taisykles ir taikyti programų autentifikavimo apribojimus.

Nors „ConsentFix“ atakos naudojamos tikrosiose kampanijose, neaišku, ar v3 variantas dar sulaukė traukos tarp kibernetinių nusikaltėlių.

AI sujungė keturias nulio dienas į vieną išnaudojimą, kuris aplenkė tiek atvaizdavimo įrenginį, tiek OS smėlio dėžes. Ateina naujų išnaudojimų banga.

Autonominio patvirtinimo aukščiausiojo lygio susitikime (gegužės 12 ir 14 d.) pamatysite, kaip autonominis, daug konteksto patvirtinantis patvirtinimas randa tai, kas yra išnaudojama, įrodo, kad valdikliai galioja, ir uždaro taisymo kilpą.

Pretenduokite į savo vietą